Lynis یک ابزار ممیزی امنیتی منبع باز و بسیار قدرتمند برای سیستم عامل های یونیکس/لینوکس است. با استفاده از این ابزار می توان اطلاعات امنیتی، اطلاعات کلی سیستم، اطلاعات نرم افزار نصب شده و موجود، اشتباهات پیکربندی، مسائل امنیتی، حساب های کاربری بدون رمز عبور، مجوزهای اشتباه فایل، ممیزی فایروال و غیره را اسکن کرد.

Lynis یکی از قابل اعتمادترین ابزارهای ممیزی خودکار برای مدیریت پچ نرم افزار، اسکن بدافزار و شناسایی آسیب پذیری در سیستم های مبتنی بر یونیکس/لینوکس است. این ابزار برای ممیزان شبکه، مدیران شبکه و سیستم، متخصصان امنیت و تسترهای نفوذ مفید است.

از آنجایی که Lynis انعطاف پذیر است، برای اهداف مختلفی استفاده می شود که عبارتند از:

- ممیزی امنیتی

- تست انطباق

- تست نفوذ

- تشخیص آسیب پذیری

- هاردنینگ سیستم

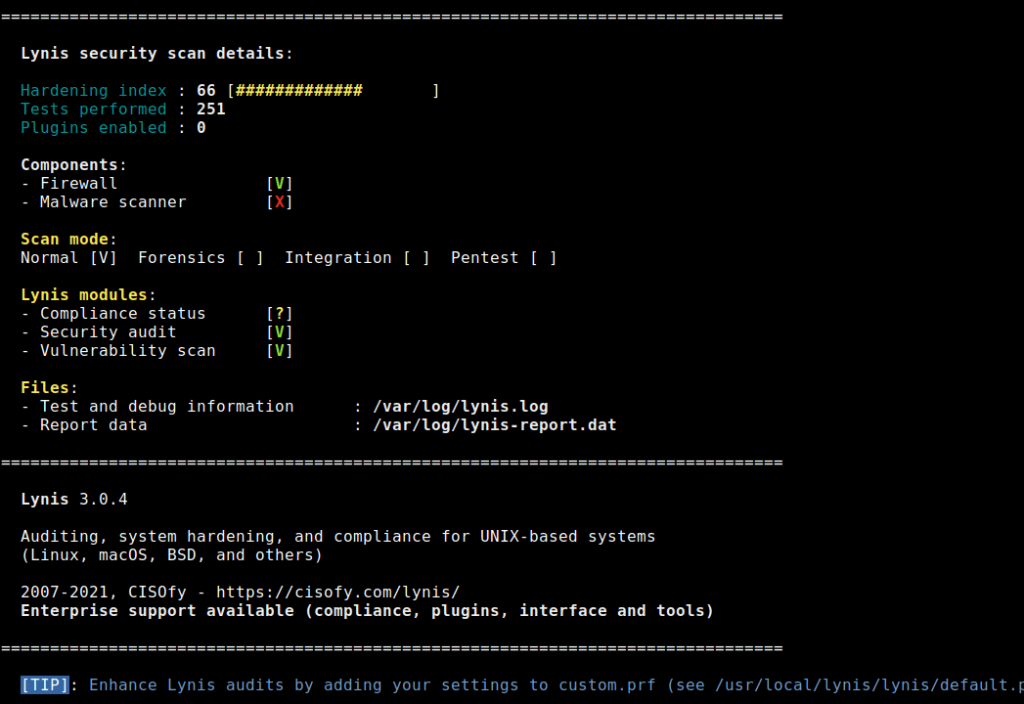

نسخه اصلی جدید Lynis 3.0.4 پس از ماه ها توسعه منتشر شد که با برخی ویژگی ها و تست های جدید و بسیاری از پیشرفت های کوچک همراه است. من همه کاربران لینوکس را تشویق می کنم که این آخرین نسخه Lynis را آزمایش کرده و به روز کنند. در این مقاله قصد دارم نحوه نصب Lynis 3.0.4 (ابزار ممیزی لینوکس) را در سیستم های لینوکس با استفاده از فایل های سورس به شما نشان دهیم.

نصب Lynis در لینوکس

نصب Lynis از طریق مدیر بسته (Package Manager) سیستم یکی از ساده ترین راه ها برای شروع با Lynis است. برای نصب Lynis در توزیع خود، دستورالعمل های زیر را دنبال کنید.

روش نصب Lynis روی دبیان، اوبونتو و مینت

$ sudo apt-key adv --keyserver keyserver.ubuntu.com --recv-keys C80E383C3DE9F082E01391A0366C67DE91CA5D5F

$ sudo apt install apt-transport-https

$ echo "deb https://packages.cisofy.com/community/lynis/deb/ stable main" | sudo tee /etc/apt/sources.list.d/cisofy-lynis.list

$ apt update

$ apt install lynis

$ lynis show versionروش نصب Lynis روی CentOS ،RHEL و Fedora

# yum update ca-certificates curl nss openssl

# cat >/etc/yum.repos.d/cisofy-lynis.repo <<EOL

[lynis]

name=CISOfy Software - Lynis package

baseurl=https://packages.cisofy.com/community/lynis/rpm/

enabled=1

gpgkey=https://packages.cisofy.com/keys/cisofy-software-rpms-public.key

gpgcheck=1

priority=2

EOL

# yum makecache fast

# yum install lynis

نصب Lynis با استفاده از سورس

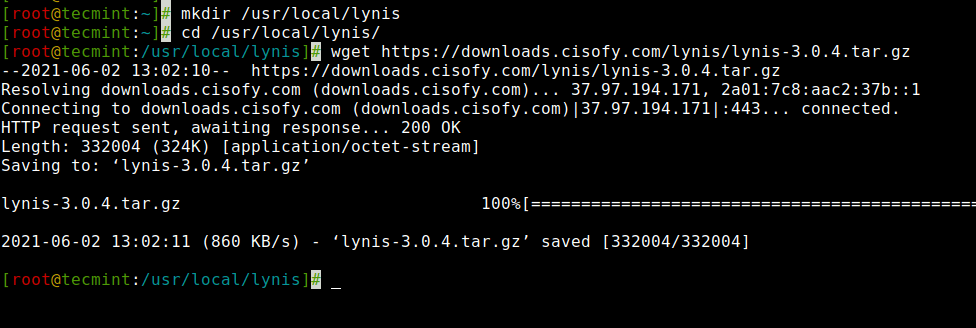

اگر نمیخواهید Lynis را با استفاده از مدیریت بسته سیستم نصب کنید، میتوانید فایل منبع را دانلود کرده و مستقیماً از هر دایرکتوری اجرا کنید. بنابراین، ایده خوبی است که یک دایرکتوری خاص برای Lynis در مسیر /usr/local/lynis ایجاد کنید. شما می توانید از سایر مسیرها نیز مانند /opt/lynis/ نیز استفاده کنید.

# mkdir /usr/local/lynisیک نسخه پایدار از فایل های منبع Lynis را با استفاده از دستور wget از وب سایت مورد اعتماد دانلود کنید و آن را با استفاده از دستور tar مطابق شکل زیر باز کنید.

# cd /usr/local/lynis

# wget https://downloads.cisofy.com/lynis/lynis-3.0.4.tar.gz

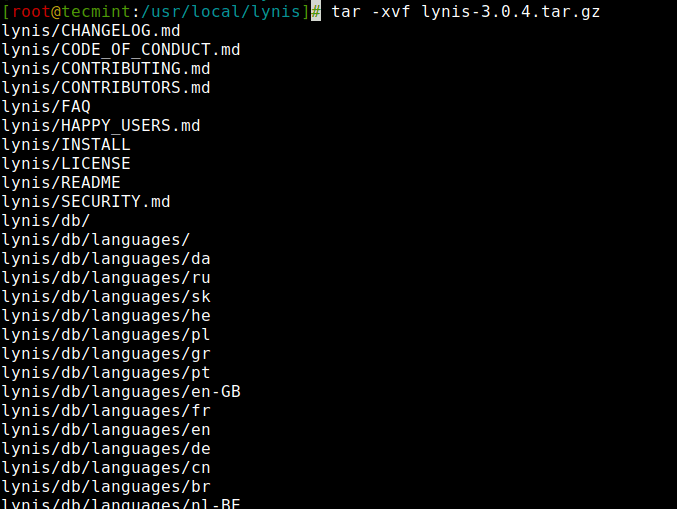

فایل فشرده را باز کنید:

# tar -xvf lynis-3.0.4.tar.gz

اجرا و استفاده اولیه از Lynis

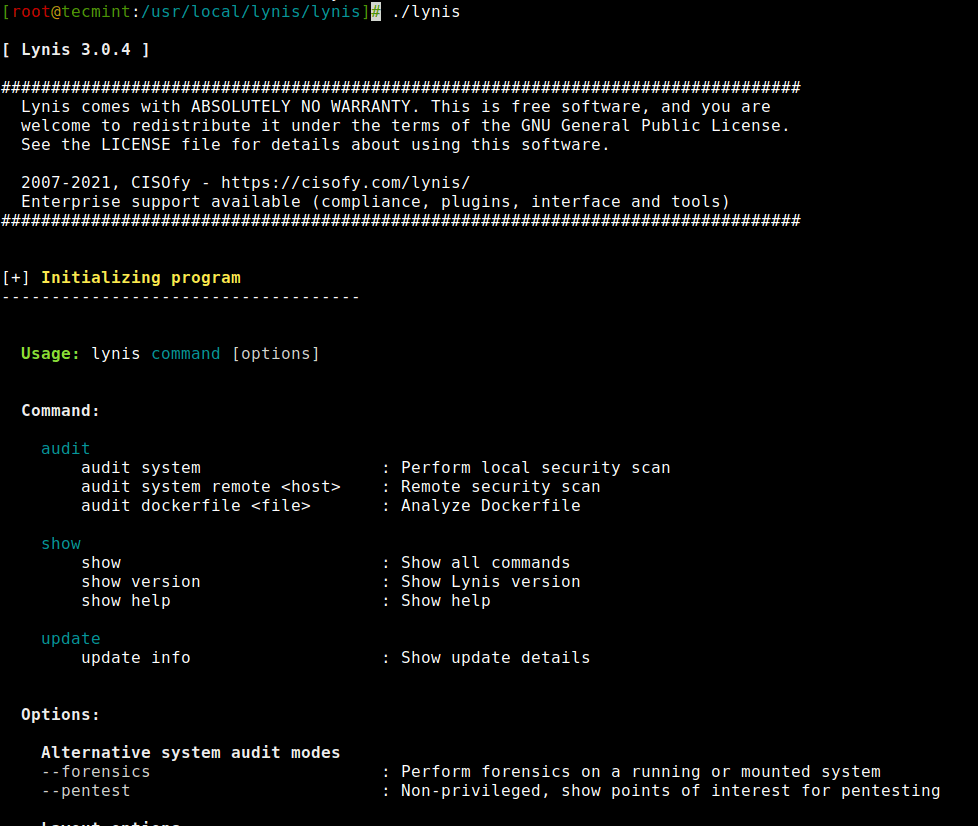

شما باید کاربر root برای اجرای Lynis باشید زیرا خروجی را در فایل /var/log/lynis.log ایجاد و می نویسد. برای اجرای Lynis دستور زیر را اجرا کنید.

# cd lynis

# ./lynisبا اجرای lynis بدون هیچ گزینه ای، لیست کاملی از پارامترهای موجود را در اختیار شما قرار می دهد. شکل زیر را ببینید.

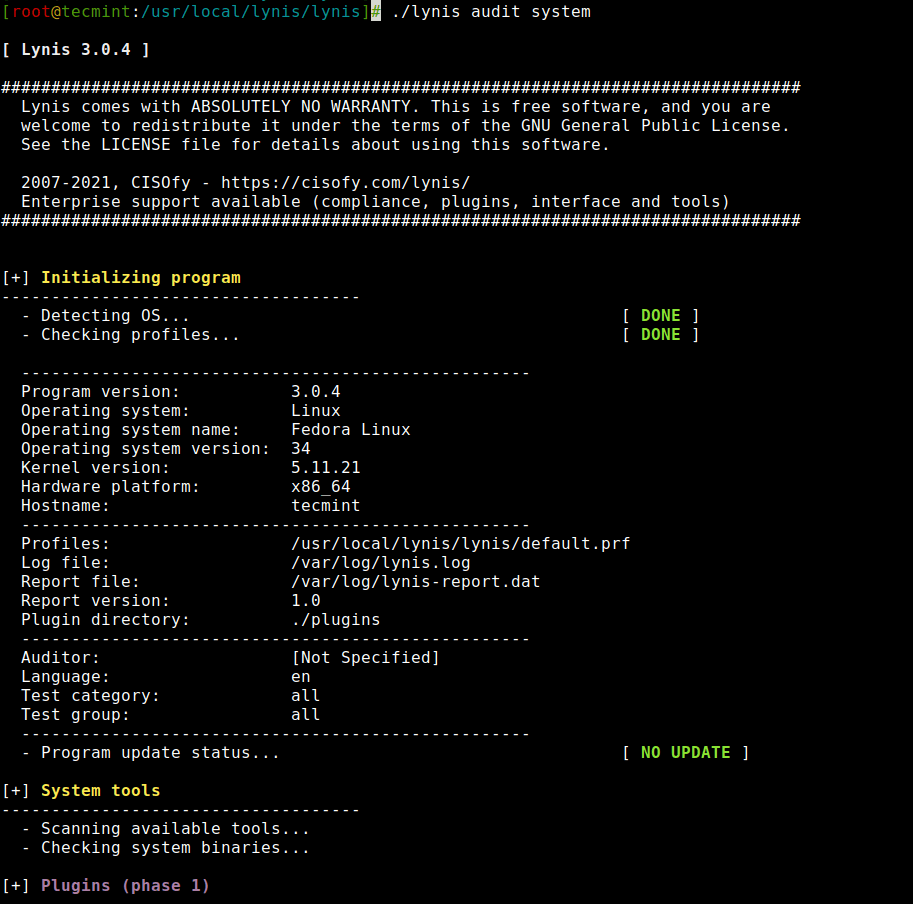

برای شروع فرآیند ممیزی امنیتی با Lynis، باید یک پارامتر مورد نیاز را برای شروع اسکن کل سیستم لینوکس خود تعریف کنید. از دستور زیر برای شروع اسکن با پارامترها مانند شکل زیر استفاده کنید.

# ./lynis audit system

Or

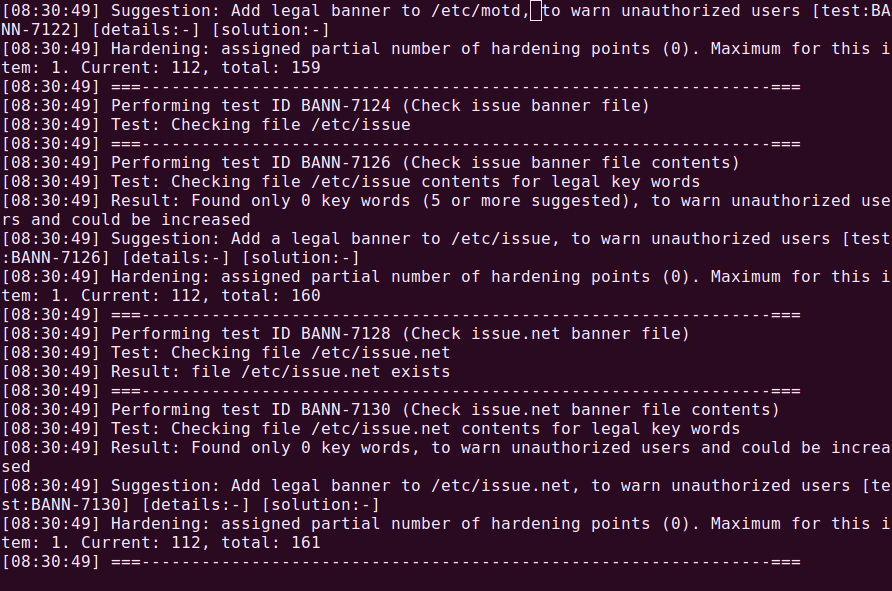

# lynis audit systemهنگامی که دستور بالا را اجرا می کنید، Lynis سیستم شما شروع به اسکن می کند و از شما می خواهد که برای ادامه، [Enter] یا برای توقف [CTRL]+C را فشار دهید) هر فرآیندی را که اسکن و کامل می کند. اسکرین شات ضمیمه زیر را ببینید.

ایجاد Cron Job برای اجرای Lynis

اگر می خواهید یک گزارش اسکن روزانه از سیستم خود ایجاد کنید، باید یک کار cron برای آن تنظیم کنید. دستور زیر را اجرا کنید.

# crontab -ecron job زیر را با گزینه cronjob all اضافه کنید تا کاراکترهای ویژه از خروجی نادیده گرفته می شوند و اسکن کاملاً خودکار اجرا می شود.

30 22 * * * root /path/to/lynis -c -Q --auditor "automated" --cronjobدرمثال بالا cron job هر روز در ساعت 10:30 شب اجرا می شود و یک گزارش روزانه در فایل /var/log/lynis.log ایجاد می کند. نتایج اسکن Lynis در حین اسکن، خروجی را به صورت [OK] یا [WARNING] خواهید دید. [OK] نتیجه خوب و [WARNING] بد در نظر گرفته می شود. اما این بدان معنا نیست که نتیجه [OK] به درستی پیکربندی شده است و [WARNING] نباید بد باشد. شما باید پس از خواندن گزارشها در /var/log/lynis.log گامهای اصلاحی برای رفع این مشکلات بردارید. در بیشتر موارد، ابزار پیشنهاداتی برای رفع مشکلات در پایان اسکن ارائه می دهد. شکل پیوست را ببینید که لیستی از پیشنهادات برای رفع مشکلات را ارائه می دهد.

بروزرسانی Lynis

اگر می خواهید نسخه فعلی lynis را به روز یا ارتقا دهید، به سادگی دستور زیر را تایپ کنید تا آخرین نسخه lynis را دانلود و نصب کنید.

# ./lynis update info

Or

# lynis update info امیدوارم این مقاله برای کشف مسائل امنیتی در سیستم های لینوکس بسیار مفید باشد. برای اطلاعات بیشتر به صفحه رسمی Lynis در https://cisofy.com مراجعه کنید.

افزودن نظر